En la era digital actual, nuestros dispositivos móviles, tabletas y computadoras resultan en herramientas indispensables en nuestra vida cotidiana. Sin embargo, el acceso a tales dispositivos se encuentra protegido por diversas medidas de seguridad para asegurar la confidencialidad y la seguridad de tus datos personales. A veces, esta seguridad puede llegar a convertirse en un obstáculo, especialmente si olvidamos nuestro patrón de desbloqueo, PIN de seguridad o contraseña de acceso. Afortunadamente, existen herramientas de desbloqueo remoto que pueden asistirnos a restablecer el acceso sin perder información valiosa.

Este artículo analizará todo lo que lo que debes saber sobre las diferentes formas de desbloquear tu celular, PC o tablet. Desde métodos de desbloqueo convencionales como huellas dactilares y reconocimiento facial, hasta soluciones más complejas como el restablecimiento de fábrica y la recuperación de contraseñas, discutiremos todas las opciones disponibles y cómo utilizarlas de manera segura. Asimismo abordaremos herramientas específicas como Find My Device, Find My iPhone, iCloud, y aplicaciones de fabricantes como Mi Unlock y Oppo ID. Prepárate para descubrir de qué manera mantener la seguridad de tus dispositivos mientras recuperas el acceso de forma efectiva y, en muchos casos, sin borrar tus datos.

Métodos de Acceso

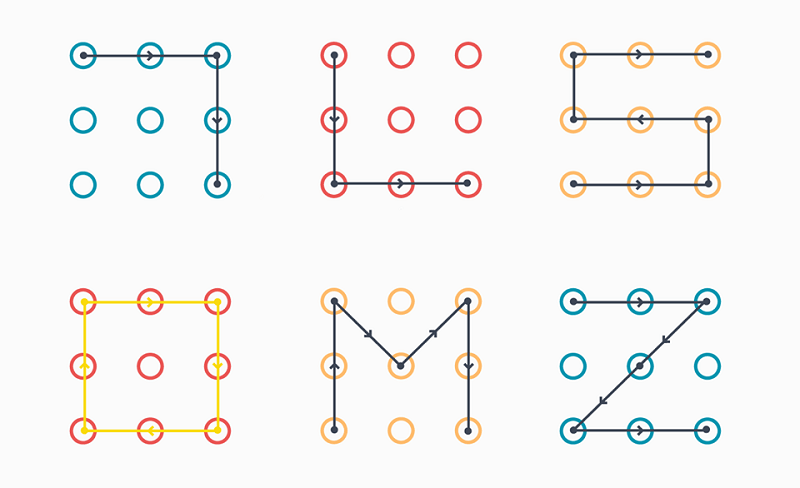

Se presentan diversos métodos de acceso que permiten acceder a dispositivos como teléfonos, ordenadores y tabletas. Un de los más comunes es el uso de un dibujo de desbloqueo, donde el propietario conecta nodos en una rejilla para formar una secuencia que solo él conoce. Este sistema es popular por su sencillez de utilización, particularmente en dispositivos portátiles, ya que ofrece un ingreso rápido y seguro.

Adicionalmente, otro sistema común es el código de seguridad, que se basa en un número numérico que el propietario debe ingresar. Este sistema es generalmente utilizado por su simplicidad y efectividad. Adicionalmente, las claves de entrada tradicionales siguen siendo una opción segura, si bien pueden más difíciles de recordar, lo que frecuentemente hace a los usuarios a optar por sistemas más fáciles pero igualmente fiables, como la impronta dactilar o el reconocimiento facial, que ofrecen un ingreso más rápido y cómodo.

Por último, los dispositivos nuevos también incluyen herramientas de acceso remoto que pueden ser muy prácticas en situación de perder el acceso. Servicios como Find My Device y Buscar mi iPhone facilitan a los usuarios desbloquear a sus aparatos de manera remota, siempre que tengan configuradas las configuraciones de protección correctas. Estas herramientas contribuyen a resguardar la datos personal y aseguran que el dispositivo pueda recuperado sin necesidad de eliminar su contenido.

Herramientas de Desbloqueo A Distancia

El desbloqueo remoto se ha convertido en una solución fundamental para los clientes que han extraviado sus claves o configuraciones de acceso. Existen Desbloqueo de tablet ayudan a a los dueños restablecer el ingreso a sus equipos de forma práctica y eficiente. Entre las las utilizadas se encuentran Find My Device en Android y Find My iPhone, las cuales permiten ubicar , bloquear y borrar información de forma remota, así como recuperar la código.

Otra alternativa efectiva son los sistemas de iCloud , que ayudan a los dueños a recuperar sus dispositivos de Apple. Con iCloud realizar un reinicio de origen que elimina el candado de activación, aunque hay que notar que esta alternativa suele borrar todos los datos del aparato. Por otro lado, iTunes ofrece restaurar el aparato desde una respaldo, lo que permite así la restauración sin destrucción de información relevantes.

Además, empresas como la marca Xiaomi y Oppo proporcionan sus propias soluciones de desbloqueo remotamente, como el sistema Mi Unlock y Oppo ID , que facilitan a los propietarios desbloquear sus dispositivos mantueniendo la protección de sus información personales. Estos procesos son indispensables para proteger la protección de la información y asegurar que el acceso se realice de manera protegida, previniendo el acceso no autorizado a los teléfonos.

Protección de Dispositivos Inteligentes

La seguridad de aparatos móviles es un aspecto crucial en la contemporaneidad, dado el incremento en el uso de teléfonos inteligentes, tabletas y computadoras portátiles. Estos dispositivos contienen información confidencial y privada, lo que los convierte en posibles blancos para piratas informáticos. Es esencial adoptar medidas de seguridad efectivas, como la instalación de un modelo de desbloqueo, un código de seguridad, y la activación de funciones como la huella dactilar o el reconocimiento de rostro, que añaden capas extra de seguridad.

Además, las aplicaciones de desbloqueo desde la distancia, como Find My Device y Buscar mi iPhone, ofrecen funciones de localización y manejo en caso de robo. Estas aplicaciones permiten al usuario bloquear el equipo, borrar información o incluso seguir su ubicación, lo que resulta esencial para salvaguardar la información privada. De igual manera, mantener el software actualizado ayuda a protegerse contra vulnerabilidades y amenazas emergentes.

Por último, es esencial educarse sobre la importancia de no solo usar claves robustas, sino también de habilitarlas en todas de las cuentas correspondientes pertinentes. La configuración de protección de los equipos móviles debe ser una importancia alta, incluyendo la habilitación de la verificación en 2 pasos. Al implementar estas rutinas, los propietarios pueden aumentar significativamente la protección de sus aparatos y la privacidad de sus datos personales.

Restauración de Clave

La restauración de contraseña es un método esencial para restaurar el acceso a tus aparatos y cuentas. Cuando perdemos una contraseña, ya se trate del celular, PC o tablet, es importante contar con opciones confiables que nos permitan restaurarla sin dañar información. Los sistemas operativos y apps normalmente ofrecer posibilidades de recuperación, como el envío de un correo o un o un SMS de texto con un código de verificación. Es crucial tener acceso a la data de recuperación que se usó al establecer la registración.

Uno de los métodos más frecuentes para la recuperación de contraseñas es a mediante utilidades como Encuentra Mi Dispositivo o Encuentra Mi iPhone. Estas herramientas no solo asisten a localizar el dispositivo perdido, sino que también brindan la opción de desbloquearlo desde ahí. En el escenario de iPhone, a través de iCloud, es factible resetear el dispositivo y eliminar la clave de ingreso, si bien esto puede implicar la desaparición de información si no se realiza de manera adecuada. Por eso, es recomendable cumplir las instrucciones proporcionadas por cada servicio.

Asimismo, el uso de aplicaciones de liberación a distancia, como Desbloquear Mi o Identificación de Oppo, puede hacer más fácil la recuperación de la contraseña sin necesidad de realizar un restablecimiento de fábrica. Estas herramientas están diseñadas para ayudar a los consumidores a acceder a sus dispositivos preservando la información personal sin cambios. La importante está en realizar una configuración de seguridad adecuada y tener en todo momento formas de restauración a disposición para prevenir problemas futuros.

Configuración sobre Seguridad

La configuración en seguridad para dispositivos móviles y ordenadores es crucial con el fin de salvaguardar nuestra data privada y conservar la confidencialidad. Establecer una patrón de desbloqueo, un PIN seguro o una contraseña de son las primeros frentes de protección. Asimismo, resulta aconsejable activar características extra como la identificación por rostro y la huella digital, que brindan un nivel nivel de seguridad más alto así como facilitan el la entrada a los dispositivos sin tener que poner en riesgo su integridad.

Los software operativos actuales disponen de diversas funciones que asisten a gestionar la seguridad de los equipos. Funciones como Find My Device en sistemas Android y Find My iPhone en sistemas iOS posibilitan encontrar un dispositivo perdido y, en en algunos casos, bloquearlo o borrar su información de remota. Esto es beneficioso en circunstancias de sustracción y extravio, ya que garantiza que datos datos no vayan a posesiones erradas.

Resulta crucial auditar y revisar] con frecuencia la ajuste en protección con el fin de adaptarse a nuevas nuevas amenazas cibernéticas. Las actualizaciones del sistema del operativo normalmente contener mejoras en la protección, así que mantener es mantener el software al al día es esencial esencial. Asimismo, los clientes tienen que ser informados de las de restablecimiento de ajustes de fábrica y recuperación de contraseña que existen. Estas opciones tienden a resultar efectivas a recuperar el acceso en un aparato sin perder la información valiosos, siempre que que se apliquen correctamente.