En la era digital en nuestro cotidiana se ha vuelto fundamental en la nuestra vida.

Este artículo artículo ha sido diseñado para principiantes que buscan entender de qué manera abrir sus propios aparatos de manera eficiente y segura. Desde el desbloqueo de celular y el desbloqueo de PC y tabletas, exploraremos varios métodos tales como el uso de códigos de seguridad, huellas dactilares y configuraciones de restauración. También abordaremos las principales herramientas de desbloqueo a distancia y la manera en la que usarlas para salvaguardar nuestra información personal. Ya sea si requieras reestablecer tu aparato a la configuración de origen y solo obtener tu contraseña, aquí encontrarás consejos útiles para resolver estas situaciones de manera eficiente.

Técnicas de Acceso Frecuentes

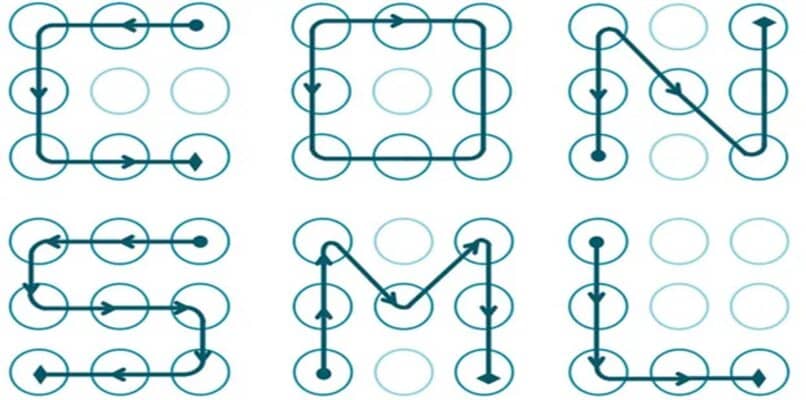

El desbloqueo de dispositivos puede realizarse de diversas maneras, cada una adaptadas a las preferencias y necesidades de los consumidores. Una de las formas más comunes es el uso de un patrón de desbloqueo, que consiste en trazar una serie de nodos en la superficie. Este método es popular por su simplicidad de empleo y la velocidad con la que se puede ejecutar, permitiendo un acceso directo al aparato.

Otra opción habitual es el uso de un PIN de seguridad o una contraseña de acceso. Estos dos métodos ofrecen un nivel extra de protección, ya que requieren un número digital o combinado antes de permitir el acceso al aparato. Si bien estas alternativas pueden ser menos prácticas que un patrón, su habilidad para ofrecer una mayor seguridad es fundamental, especialmente para proteger información sensible.

Asimismo, los avances tecnológicos han facilitado la integración de sistemas de desbloqueo por biometría, como la huella dactilar y el reconocimiento facial. Restablecimiento de fábrica , sino también refuerzan la seguridad al emplear particularidades individuales del usuario. La adopción de estos métodos se ha vuelto común en aparatos modernos, haciendo que el acceso sea mucho más seguro y eficiente y rápido.

Desbloqueo de Dispositivos Sin necesidad de Pérdida de Información

El desbloqueo de dispositivos sin sufrir pérdida de datos es una inquietud común entre los propietarios que quieren acceder a sus celulares, tablets o computadoras sin su data personal. Existen métodos eficaces para recuperar el ingreso sin tener que restablecer el aparato a su configuración de fábrica, lo que podría resultar en la pérdida de datos valiosos. Dentro de estos métodos se incluyen la restauración de clave y el uso de aproximaciones de liberación remoto.

Una alternativa frecuente para los propietarios de Android es hacer uso de el sistema "Find My Device". Este procedimiento permite liberar el aparato y, en algunos escenarios, recuperar la clave sin eliminar borrar los información. De forma similar, los propietarios de iPhones pueden utilizar "Encuentra Mi iPhone", que agiliza la recuperación del ingreso a mediante iCloud, previniendo así la pérdida de información valiosa. Estas aplicaciones son ideales para aquellos que priorizan la protección de sus datos personales.

Sumado a esto de las herramientas particulares de los sistemas operativos del sistema, el empleo de patrones de desbloqueo, clave de seguridad y sistemas biométricos como la impronta dactilar o el reconocimiento facial puede ofrecer una capa adicional de protección sin obligación de eliminar datos. Conservar ajustes de protección correctas es esencial para salvaguardar los dispositivos y sus información, asegurando que el desbloqueo no suponga riesgos adicionales.

Instrumentos de Desbloqueo

En la actualidad, existen diferentes alternativas de desbloqueo a distancia que facilitan acceder a herramientas bloqueados sin necesidad de perder datos importante. Estas herramientas son especialmente beneficiosas para aquellos que perdieron su código PIN de seguridad o contraseña de acceso. Entre las alternativas más famosas se encuentran aplicaciones como Encontrar mi Dispositivo para aparatos Android y Find My iPhone para productos de Apple, que brindan la opción de localizar y liberar el dispositivo de manera eficaz.

Además de las utilidades nativas de cada sistemas operativos, asimismo existen programas de fuentes externas que aseguran ayudar en el acceso de teléfonos y tablets. Mi Unlock y ID de Oppo son muestras de opciones que facilitan a los usuarios de marcas restaurar el ingreso a sus aparatos. Por otro lado, es fundamental ser cauteloso al elegir opciones de acceso, ya que determinadas pueden poner en riesgo la protección de los información privados.

Es esencial enfatizar que, durante el procedimiento de acceso remoto, muchos usuarios buscan opciones que no impliquen un reset de fábrica, ya que esta alternativa normalmente traer consigo la destrucción de toda la data almacenada. Por esta razón, las herramientas que permiten el acceso sin necesidad de eliminar datos son altamente valoradas y recomendadas para garantizar la protección de información y la seguridad de los aparatos portátiles.

Establecimiento de Seguridad

Poseer con una apropiada configuración de protección en nuestro dispositivos es esencial para proteger nuestros información personales y la data confidencial que guardamos. Esto incluye establecer un método de desbloqueo efectivo, como un dibujo de desbloqueo, un PIN de seguridad o una clave de acceso. Cada uno de esos métodos ofrece diferentes niveles de protección, por lo que es importante elegir el que más se adapte a nuestro exigencias y costumbres de empleo.

Además de los sistemas de acceso clásicos, muchos dispositivos modernos ofrecen opciones de protección basada en biometría, como la impronta dactilar y el identificación facial. Estas innovaciones no solamente agilizan el método de desbloqueo, sino que también incorporan una etapa extra de seguridad, puesto que son exclusivas para cada individuo. Es preferible habilitar tales funcionalidades si tu dispositivo las tiene disponibles, ya que proporcionan una manera más protegida de entrar a tu información.

Por último, no hay que desestimar la relevancia de mantener al día las configuraciones de protección. Esto incluye el uso de sistemas de acceso correctos y la aplicación de las últimas mejoras de programa accesible. Instrumentos como Encontrar mi Dispositivo y Find My iPhone son útiles no solamente para ubicar aparatos extraviados, sino adicionalmente para garantizarnos de que podemos resguardar nuestra información en situación de robo o extravío, lo que permite el formateo de su estado de origen si es preciso.

Recomendaciones para la Seguridad de Datos

La protección de tus aparatos es crucial para proteger tus datos privados. Métodos de desbloqueo , asegúrate de configurar un sistema de acceso seguro, como un número personal de protección robusto, un patrón de desbloqueo difícil de adivinar o la biometría, como la impresión digital o el reconocimiento facial. Tales sistemas son útiles para prevenir accesos no autorizados a tu teléfono, computadora o tableta. Además, es conveniente activar funciones de seguridad adicionales, como la verificación en dobles pasos, cuando sea posible.

Un consejo relevante es mantener al día el sistema del sistema y las aplicaciones de tus dispositivos. Las actualizaciones suelen incluir actualizaciones de seguridad que protegen contra vulnerabilidades y peligros. Descarga siempre las aplicaciones desde orígenes verificadas y evita las que son de origen no confiable para reducir el riesgo de software malicioso que puede comprometer tus datos personales. Configura notificaciones de protección que te avisen sobre accesos sospechosos o cambios en tus perfiles.

Por último, considera utilizar herramientas de desbloqueo a distancia y opciones como Encuentra Mi Dispositivo o Find My iPhone. Tales aplicaciones no solo te ayudan a encontrar tu dispositivo en situación de extravio, sino que también te facilitan cerrarlo o borrar información de manera a distancia si es necesario. No olvides hacer respaldo de todas tus periódicas de tus datos importantes para reducir la posibilidad de pérdida de datos en una de un incidente o hurto. Así podrás tener la seguridad de que tu datos está protegida y accesible en el momento que la requieras.